Armadillo Phone está diseñado para maximizar la privacidad y la seguridad. Si se ve obligado a desbloquearlo, puede revelar un usuario de señuelo falso. Puede detectar ataques Wi-Fi, celulares y forenses. El sistema operativo previene vulnerabilidades que pueden ser utilizadas por piratas informáticos. Si un teléfono Armadillo está comprometido, tiene muchos métodos para borrarlo. Las cámaras o los micrófonos se pueden quitar. Los accesorios de hardware mejoran aún más su seguridad.

Armadillo Phone está descentralizado. Use un servidor público o su propio servidor privado. La multiplexación oculta sus metadatos para eludir la vigilancia y los firewalls. Todas las conexiones usan certificados anclados, para máxima seguridad. El servidor no es de confianza y no puede acceder a su información confidencial. El cifrado de extremo a extremo protege sus comunicaciones. MÁS INFORMACIÓN

Las cámaras o los micrófonos se pueden quitar. Los dispositivos se inspeccionan antes del envío. Los envíos utilizan empaques a prueba de manipulaciones.

Armadillo Phone viene con accesorios para ayudar a prevenir ataques inalámbricos, ataques físicos y robos. Use una tarjeta SIM de Armadillo, su tarjeta SIM existente o solo Wi-Fi.

Armadillo Phone utiliza una bifurcación endurecida de Graphene OS. El kernel, el sistema y las aplicaciones se han modificado para mejorar la seguridad. El cifrado de archivos se ha reforzado para cifrar a cada usuario por separado y resistir la fuerza bruta. Se han eliminado las funciones no seguras. MÁS INFORMACIÓN

Si se ve obligado a desbloquear su teléfono Armadillo, puede iniciar sesión como un usuario falso al instante. Cambie a otros usuarios ingresando su contraseña en la pantalla de bloqueo. MÁS INFORMACIÓN

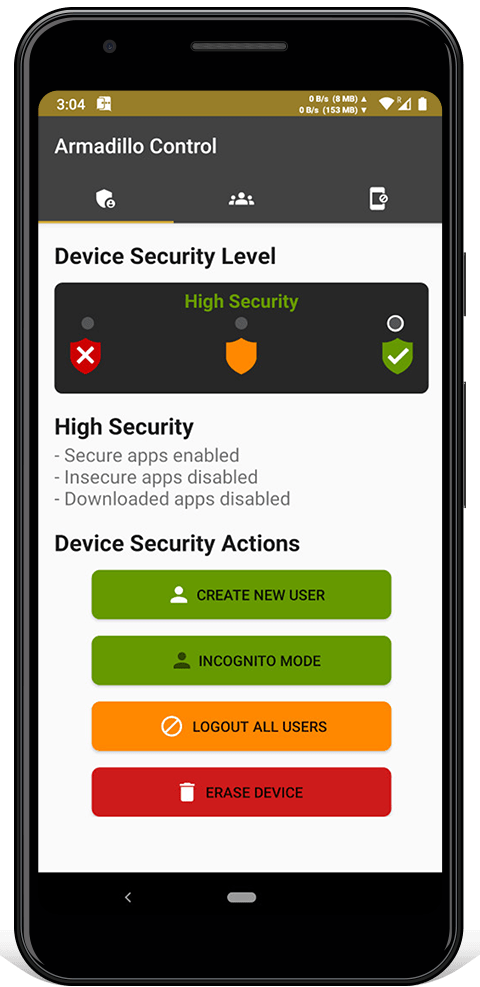

Ingrese una "contraseña de borrado" para borrar su teléfono Armadillo, borrar otros teléfonos Armadillo de forma remota o hacer que su teléfono Armadillo se borre solo si no se desbloquea después de cierto tiempo. El "modo de incógnito" crea un usuario que se borra cuando cierra la sesión.

Detectar y prevenir ataques:"

![]() Radio Sentinel: Detectar ataques celulares

Radio Sentinel: Detectar ataques celulares

![]() Wi-Fi Sentinel: Detectar ataques Wi-Fi

Wi-Fi Sentinel: Detectar ataques Wi-Fi

![]() RAM Sentinel: Prevenir ataques forenses

RAM Sentinel: Prevenir ataques forenses

![]() Theft Sentinel: Prevenir el robo

Theft Sentinel: Prevenir el robo

Radio Sentinel mitiga los ataques a la red celular que pueden rastrear su ubicación, interceptar sus comunicaciones y piratear su teléfono. Radio Sentinel solo permite conexiones 4G por defecto. Radio Sentinel detecta receptores IMSI, SMS silenciosos y algunos ataques SS7. Se desconectará automáticamente si detecta un ataque. MÁS INFORMACIÓN

Wi-Fi Sentinel mitiga los ataques a la red Wi-Fi. Wi-Fi Sentinel detecta ataques de envenenamiento KARMA y ARP. Se desconectará automáticamente si detecta un ataque.

Theft Sentinel se empareja con su Armadillo Beacon a través de Bluetooth para evitar robos. Si su Armadillo Phone y Beacon se separan, ambos activarán una alarma. A menos que se vuelvan a conectar o que su teléfono esté desbloqueado, su Armadillo Phone eventualmente se apagará.

RAM Sentinel monitorea la temperatura de su Armadillo y evita ataques de arranque en frío diseñados para extraer la contraseña de su dispositivo usando temperaturas frías. Apagará su teléfono Armadillo si detecta un ataque.

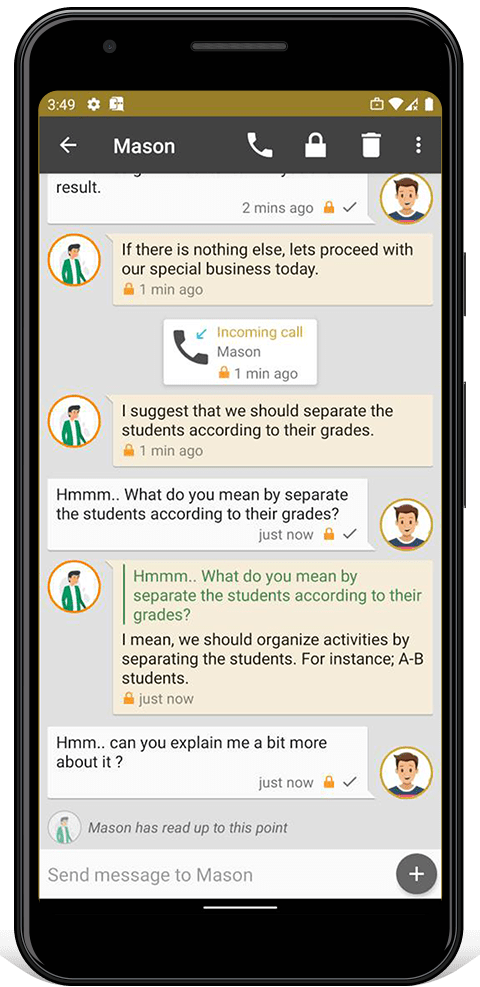

Armadillo Chat es una aplicación de mensajería instantánea segura. Utiliza el cifrado de extremo a extremo OMEMO, por lo que sus mensajes están seguros incluso si el servidor está comprometido. Puede utilizar varios métodos para verificar las identidades de cifrado de sus amigos. Armadillo Chat le advierte automáticamente sobre posibles impostores en su lista de contactos y otros dispositivos conectados a su cuenta. Establezca temporizadores de autodestrucción automáticos, borre de forma remota mensajes o conversaciones completas. MÁS INFORMACIÓN

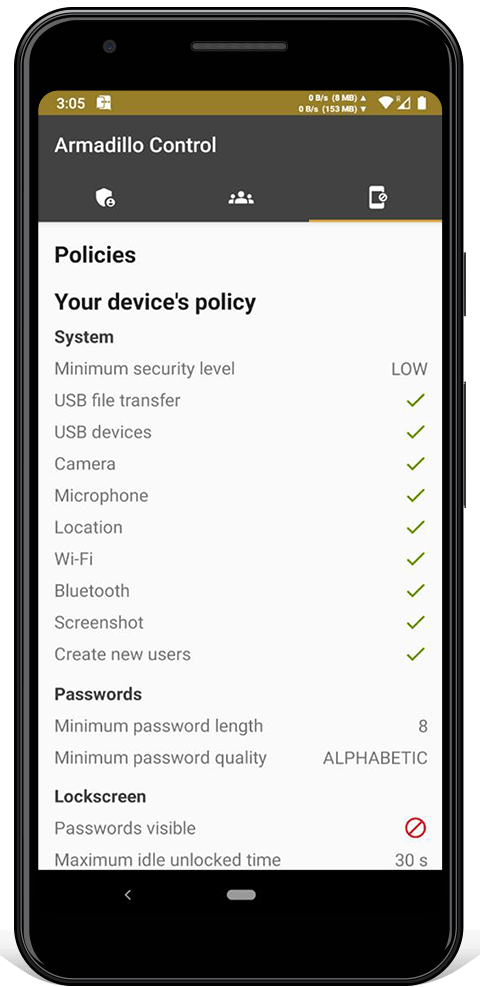

Armadillo Control se utiliza para administrar de forma remota otros teléfonos Armadillo. Puede apagar, alarmar, borrar y cambiar la configuración. Envía comandos cifrados de extremo a extremo usando Armadillo Chat, por lo que si un servidor está comprometido, no puede enviar comandos maliciosos.

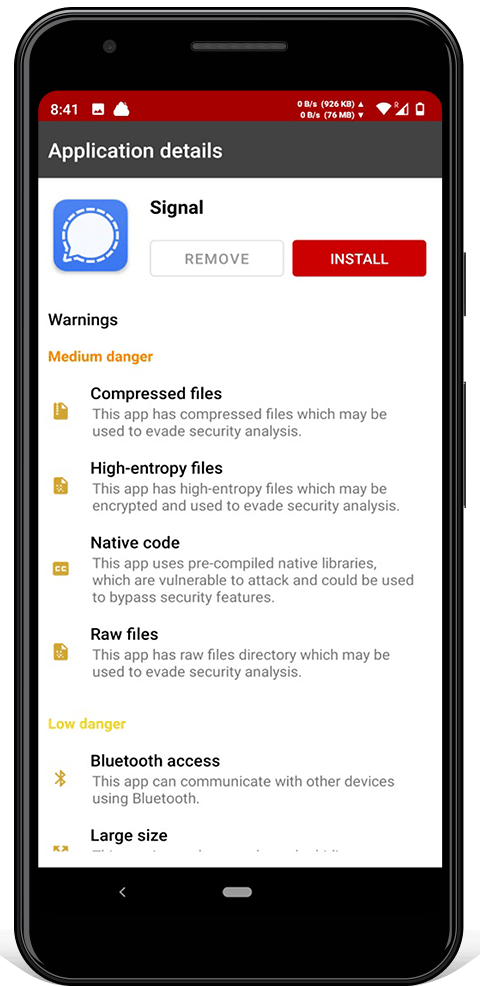

Instalar le permite instalar nuevas aplicaciones. Una vez descargada, la aplicación se analiza mediante un análisis heurístico. Las advertencias se muestran antes de permitir la instalación. Para evitar la instalación de aplicaciones falsas, las claves de las aplicaciones populares están integradas. Las actualizaciones de las aplicaciones deben realizarse con la clave existente, por lo que un servidor comprometido no puede enviar una actualización maliciosa.

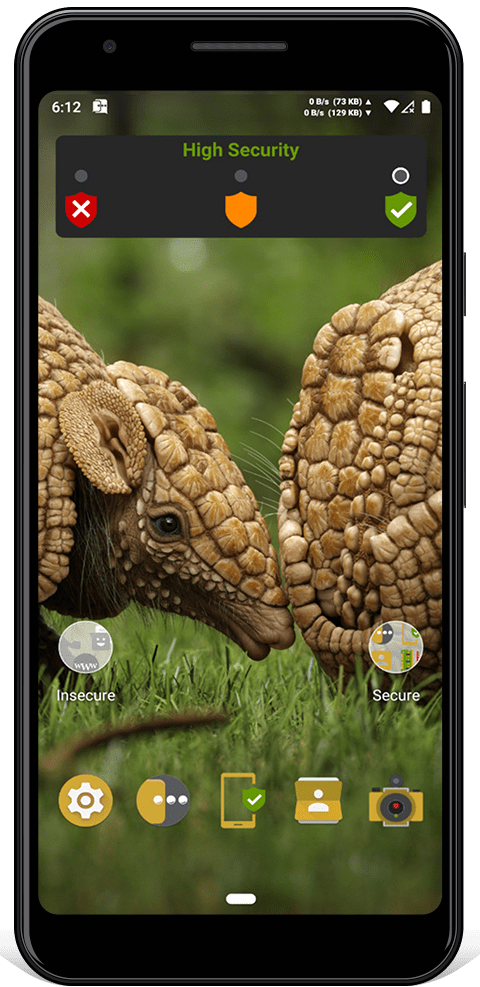

El "indicador de red" aparece junto a los íconos Wi-Fi y celular. Muestra la cantidad de datos que se transfieren para detectar actividad sospechosa en la red.

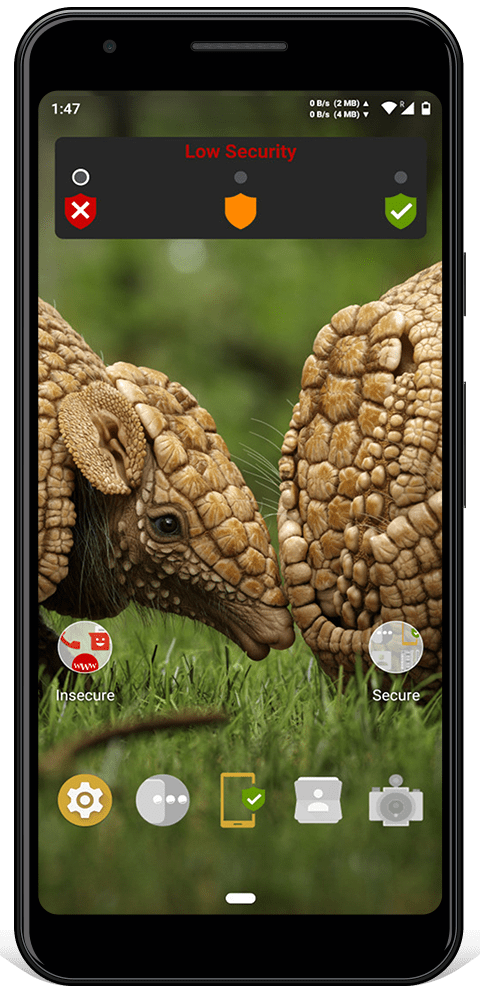

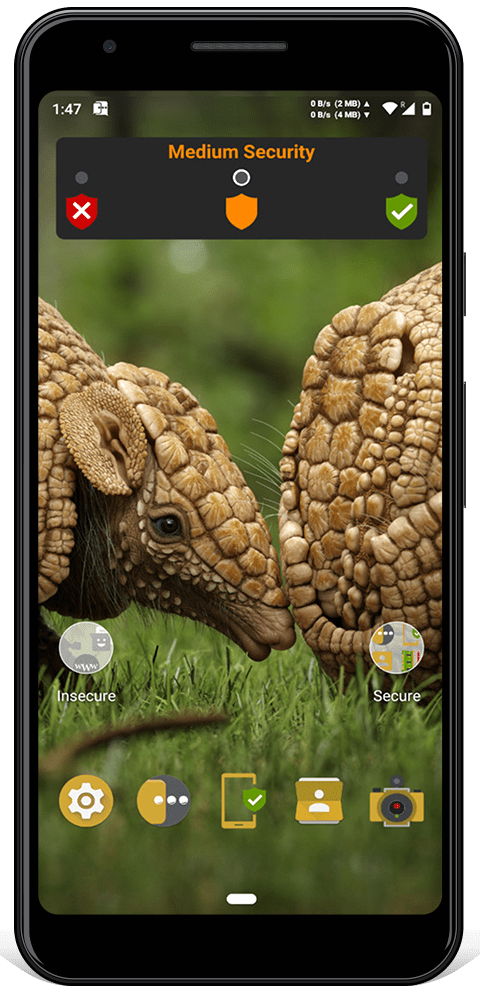

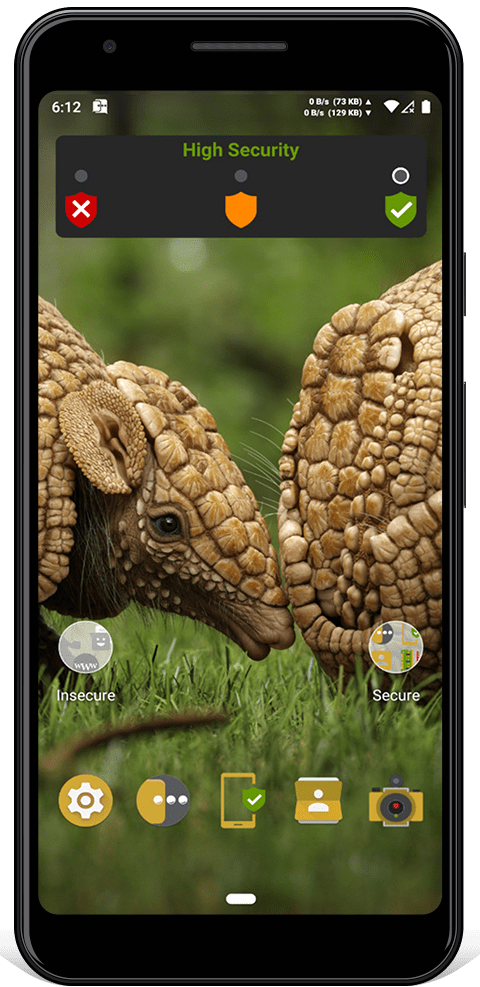

Todo el software Armadillo usa los mismos colores: el rojo es inseguro, el naranja es peligroso y yel verde es seguro.

Cambie fácilmente entre tres 'modos de seguridad' según lo que esté haciendo: seguridad baja, seguridad media o seguridad alta.

Seguridad Baja

Seguridad Baja

Seguridad Media

Seguridad Media

Seguridad Alta

Seguridad Alta Los parches de seguridad de las versiones más recientes del Núcleo de Linux se han actualizado en el Teléfono Armadillo. Estos incluyen FORTIFY-SOURCE-STRING-STRING, HARDEN-BRANCH-PREDICTOR, INIT-ON-FREE-DEFAULT-ON, INIT-ON-ALLOC-DEFAULT-ON, INIT-STACK-ALL, BUG-ON-DATA-CORRUPTION y mucho más. Se ha aumentado la entropía del espacio de usuario del núcleo ASLR para mitigar las vulnerabilidades de corrupción de la memoria.

El proceso de compilación de Android se ha fortalecido, incluidas mejoras para sondeos de pila, verificación de límites, punteros de marco e inicialización automática de variables. La cadena de herramientas del compilador y libc se han reforzado. La implementación de malloc ha sido reemplazada por hardened_malloc, que se ajusta aún más para mejorar la seguridad y aumentar el espacio de cuarentena. Las interacciones entre usuarios se han bloqueado a nivel de marco para evitar fugas.

Desde hace mucho se sabe que la pila de medios de Android ha sido muy vulnerable, por lo que Armadillo la ha reforzado para resistir ataques. Se han eliminado los códecs más antiguos, menos usados y más riesgosos (como los códecs de software y H263). "Scudo", que es el asignador de memoria reforzado para los códecs de Android, se ha ampliado con mayor alcance y ha sido reforzado. Se han eliminado mediadrmserver y drmserver. La recuperación automática de MMS está deshabilitada permanentemente para mitigar los ataques remotos.

La multiplexación TLS evita la fuga de metadatos del protocolo y evita los contrafuegos. La sincronización de la hora por medio de la red se realiza mediante TLS, en lugar de NTP. La resolución de nombres se realiza mediante DoT (DNS sobre TLS), en lugar de DNS de texto sin formato. Los tickets de sesión TLS han sido deshabilitados para evitar el seguimiento entre conexiones. El navegador solo está habilitado en modo de baja seguridad. A través de las políticas de seguridad del software, pueden deshabilitar las redes como Wi-Fi, celular o Bluetooth.

Puedes compartir tu conexión VPN con dispositivos conectados al punto de acceso inalámbrico del Teléfono Armadillo, convirtiendo el Teléfono Armadillo en una VPN de hardware.

El Sistema Operativo Armadillo ha mejorado el cifrado de almacenamiento de Graphene al cifrar los metadatos de cada usuario por separado. Ahora incluso si la seguridad del hardware del Teléfono Armadillo se ve comprometida, revelar la contraseña de un usuario no afectará la seguridad de los metadatos de otros usuarios.

Al arrancar por primera vez, se genera una cantidad aleatoria de "usuarios falsos" con una cantidad aleatoria de datos, lo que previene que los atacantes detecten usuarios reales.

Los factores de trabajo de Scrypt KDF han sido reforzados (de 15:3:1 a 19:4:1) para resistir ataques de fuerza bruta. MÁS INFORMACIÓN

Se han eliminado componentes de software inseguros para evitar vulnerabilidades. Esto incluye el software de seguimiento utilizado por Google y terceros. Se han eliminado los permisos peligrosos (como acceso a Internet o ubicación) otorgados a las aplicaciones Cámara y Contactos. Se han establecido configuraciones predeterminadas seguras, como requerir contraseñas seguras, ocultar el contenido de las notificaciones y deshabilitar la biometría. Si su Teléfono Armadillo se borra de forma remota, no indicará que está borrando sus datos. Se inhabilitó la habilitación de opciones para desarrolladores. Se ha desactivado la capacidad de alternar entre Wi-Fi, Bluetooth o modo avión desde un teléfono bloqueado.

Armadillo Phone utiliza múltiples capas de cifrado redundante para proteger sus datos. Los certificados TLS están anclados para evitar ataques MitM. Los tickets de sesión TLS están deshabilitados para evitar el seguimiento de las conexiones. La multiplexación TLS evita la fuga de metadatos del protocolo y evita los cortafuegos.

Protocolo: FBE multiusuario denegable

Finalidad: Proteger los datos almacenados en un Teléfono Armadillo.

Cifrado de contenido: AES-256-XTS

Cifrado de metadatos: AES-256-XTS

KDF: Scrypt 19: 4: 1

Protocolo: Android Verified Boot 2.0

Propósito: Proteger la integridad del sistema operativo.

Clave: RSA-2048

Suma de comprobación: SHA-256

Protocolo: SQLCipher

Objetivo: proteger las notas que utiliza la aplicación Bloc de notas.

Cifrado de contenido: AES-256-CBC

KDF: Scrypt 13: 8: 1

HMAC: SHA-512

Protocolo: 4G LTE

Propósito: Proteger la conexión entre un Teléfono Armadillo y la torre celular.

Clave: SNOW-128

Cifrado de contenido: SNOW

Protocolo: OpenVPN

Propósito: Proteger la conexión entre la red celular y un Servidor Armadillo.

Apretón de manos: ECDHE

Clave: RSA-4096

Cifrado de contenido: AES-128-CBC

HMAC: SHA-256

Protocolo: TLS 1.3

Propósito: Proteger la conexión entre un Teléfono Armadillo y un Servidor Armadillo.

Protocolo de intercambio: ECDHE

Clave: RSA-4096

Cifrado de contenido: AES-256-GCM

HMAC: SHA-512

Protocolo: OMEMO

Propósito: proteger los mensajes entre teléfonos Armadillo.

Protocolo de intercambio: X3DH (Curve25519)

Autenticación: ECC-256

Clave: ECC-256

Cifrado de contenido: AES-256-CBC

HMAC: SHA-256

Protocolo: prueba de contraseña de conocimiento cero

Objetivo: autenticar su Teléfono Armadillo en un servidor Armadillo.

Token: JWT

KDF: Scrypt 15:10:1

Recopilación: SHA-256

En lugar de confiar en nosotros para alojar sus cuentas, puede ejecutar su propio servidor Armadillo. Su servidor Armadillo puede albergar comunicaciones seguras, nuevas aplicaciones para descargar e infraestructura de Internet encriptada ( como DNS y NTP ). Puede ejecutar Armadillo Phones en su propia red sin conexión.

SABER MÁS

Los teléfonos Armadillo conectan todos los protocolos ( HTTP, XMPP, DNS, etc.) al servidor Armadillo en el mismo puerto, con el mismo dominio, y encriptan todas las conexiones de forma idéntica. Para un atacante que intercepta la conexión, todo parece tráfico HTTPS cifrado. Esto evita la filtración de metadatos del protocolo, que podrían usarse para identificar a los usuarios con ataques de sincronización. También permite que las conexiones eviten los cortafuegos y mitiguen la vigilancia masiva.