Armadillo Phone est conçu pour maximiser la confidentialité et la sécurité. Si vous êtes obligé de le déverrouiller, vous pouvez à la place révéler un faux utilisateur leurre. Il peut détecter les attaques Wi-Fi, cellulaires et médico-légales. Le système d'exploitation empêche les vulnérabilités qui peuvent être utilisées par les pirates. Si un téléphone Armadillo est compromis, vous disposez de nombreuses méthodes pour l'effacer. Les caméras ou les microphones peuvent être retirés. Les accessoires matériels améliorent encore votre sécurité.

Armadillo Phone est décentralisé. Utilisez un serveur public ou votre propre serveur privé. Le multiplexage cache vos métadonnées, pour contourner la surveillance et les pare-feu. Toutes les connexions utilisent des certificats épinglés, pour une sécurité maximale. Le serveur n'est pas fiable et ne peut pas accéder à vos données sensibles. Le cryptage de bout en bout protège vos communications. EN SAVOIR PLUS

Les caméras ou les microphones peuvent être retirés. Les appareils sont inspectés avant l'expédition. Les envois utilisent un emballage inviolable.

Le téléphone Armadillo est livré avec des accessoires pour aider à prévenir les attaques sans fil, les attaques physiques et le vol. Utilisez une carte SIM Armadillo, votre carte SIM existante ou seulement le Wi-Fi.

Armadillo Phone utilise une fourche renforcée de Graphene OS. Le noyau, le système et les applications ont été modifiés pour améliorer la sécurité. Le chiffrement des fichiers a été renforcé pour chiffrer chaque utilisateur séparément et résister au bruteforcing. Les fonctionnalités dangereuses ont été supprimées. EN SAVOIR PLUS

Si vous êtes obligé de déverrouiller votre téléphone Armadillo, vous pouvez vous connecter instantanément en tant que faux utilisateur. Passez à d'autres utilisateurs en saisissant leur mot de passe sur l'écran de verrouillage. EN SAVOIR PLUS

Entrez un "wipe password" pour effacer votre téléphone Armadillo, effacer d'autres téléphones Armadillo à distance ou faire en sorte que votre téléphone Armadillo s'efface s'il n'est pas déverrouillé après un certain temps. Le "mode privée" crée un utilisateur qui est effacé lorsque vous vous déconnectez.

Détecter et prévenir les attaques:

![]() Radio Sentinel: Détecter les attaques cellulaires

Radio Sentinel: Détecter les attaques cellulaires

![]() Wi-Fi Sentinel: Détecter les attaques Wi-Fi

Wi-Fi Sentinel: Détecter les attaques Wi-Fi

![]() RAM Sentinel: Empêche les attaques physiques

RAM Sentinel: Empêche les attaques physiques

![]() Theft Sentinel: Empêche le vol

Theft Sentinel: Empêche le vol

Radio Sentinel atténue les attaques de réseau cellulaire qui peuvent suivre votre position, intercepter vos communications et pirater votre téléphone. Radio Sentinel n'autorise que les connexions 4G par défaut. Radio Sentinel détecte les capteurs IMSI, les SMS silencieux et certaines attaques SS7. Il se déconnectera automatiquement s'il détecte une attaque. EN SAVOIR PLUS

Wi-Fi Sentinel atténue les attaques de réseau Wi-Fi. Wi-Fi Sentinel détecte les attaques d'empoisonnement KARMA et ARP. Il se déconnectera automatiquement s'il détecte une attaque.

Theft Sentinel s'associe à votre Armadillo Beacon via Bluetooth pour empêcher le vol. Si votre téléphone Armadillo et votre Beacon se séparent, ils déclencheront tous deux une alarme. À moins qu'ils ne soient reconnectés ou que votre téléphone ne soit déverrouillé, votre téléphone Armadillo finira par s'éteindre.

RAM Sentinel surveille la température de votre tatou et empêche les attaques de démarrage à froid conçues pour extraire le mot de passe de votre appareil à l'aide de températures froides. Il éteindra votre téléphone Armadillo s'il détecte une attaque.

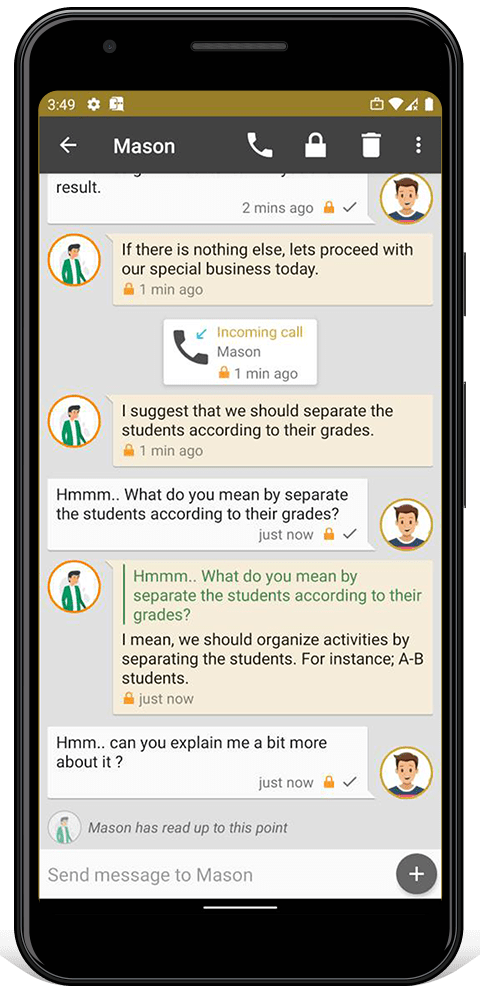

Armadillo Chat est une application de messagerie instantanée sécurisée. Il utilise le cryptage de bout en bout OMEMO, de sorte que vos messages sont en sécurité même si le serveur est compromis. Vous pouvez utiliser plusieurs méthodes pour vérifier les identités de chiffrement de votre ami. Armadillo Chat vous avertit automatiquement des imposteurs potentiels dans votre liste de contacts et d'autres appareils connectés à votre compte. Définissez des minuteries d'autodestruction automatique, effacez à distance des messages ou des conversations entières. EN SAVOIR PLUS

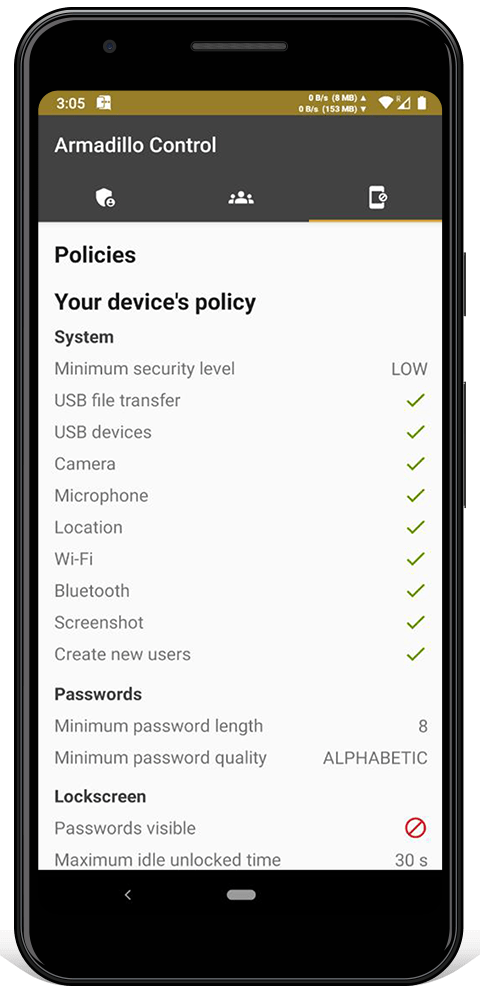

Armadillo Control Armadillo Control est utilisé pour gérer à distance d'autres téléphones Armadillo. Vous pouvez arrêter, alarmer, effacer et modifier les paramètres. Il envoie des commandes cryptées de bout en bout à l'aide d'Armadillo Chat, donc si un serveur est compromis, il ne peut pas envoyer de commandes malveillantes.

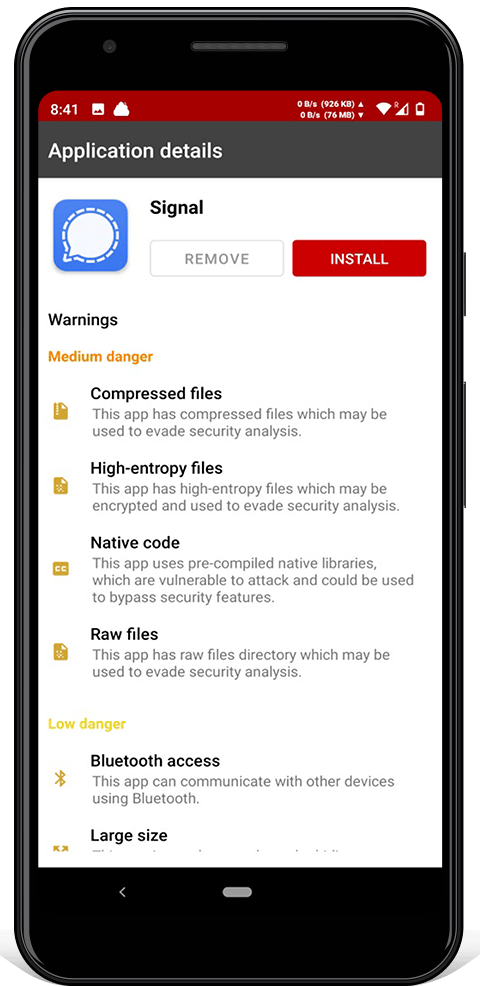

Installer vous permet d'installer de nouvelles applications. Après avoir été téléchargée, une application est analysée à l'aide d'une analyse heuristique. Les avertissements sont affichés avant que l'installation ne soit autorisée. Pour empêcher l'installation de fausses applications, les clés des applications populaires sont intégrées.Les mises à jour des applications doivent être effectuées avec la clé existante, afin qu'un serveur compromis ne puisse pas envoyer de mise à jour malveillante.

L'« indicateur de réseau » apparaît à côté des icônes Wi-Fi et cellulaire. Il montre combien de données sont transférées, pour détecter une activité réseau suspecte.

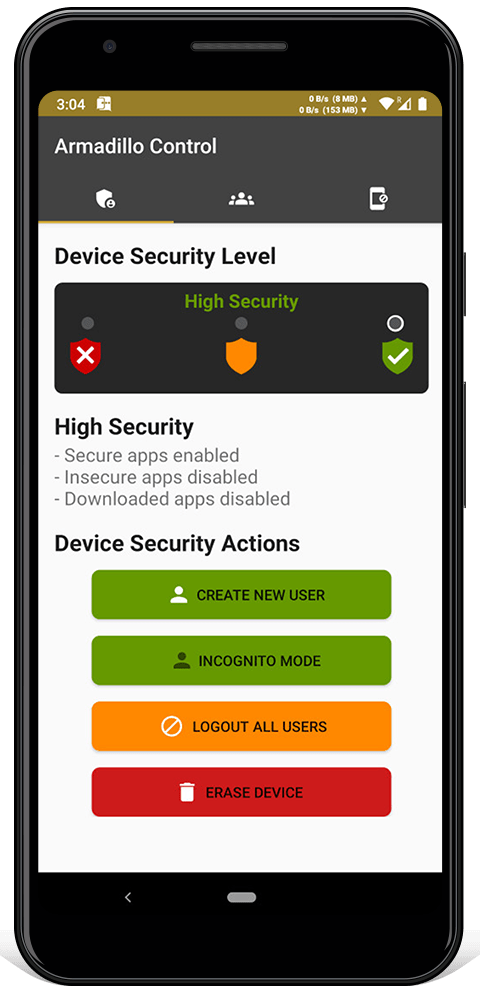

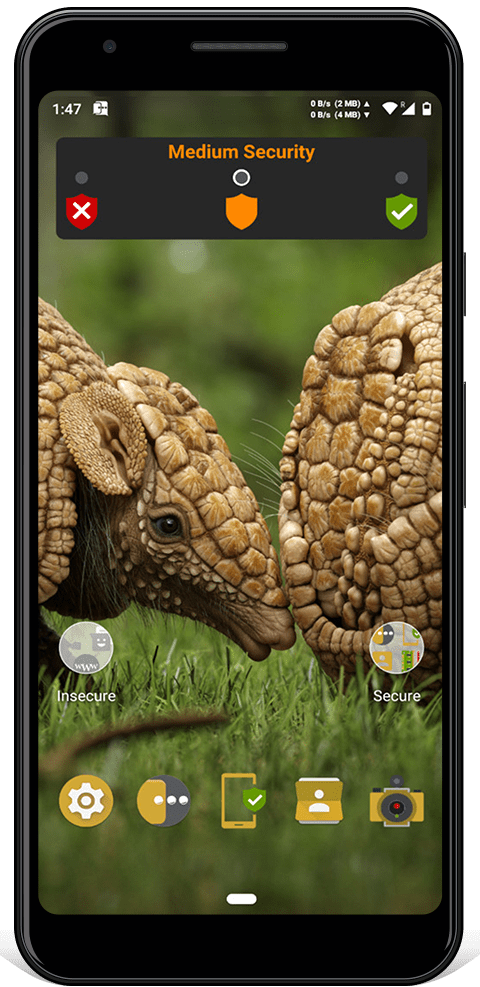

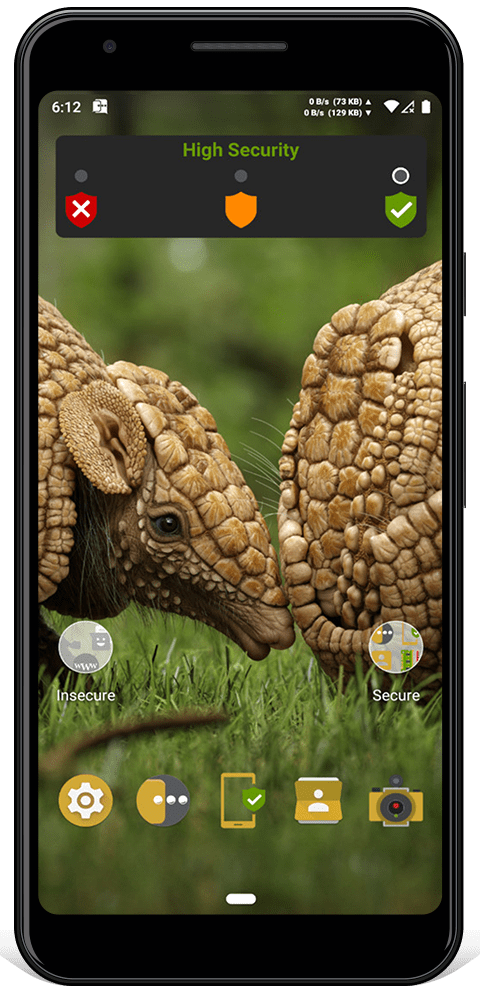

Tous les logiciels Armadillo utilisent les mêmes couleurs : le rouge n’est pas sécurisé, l’orange est dangereux et le vert est sécurisé.

Passez facilement d'un 'mode de sécurité' à l'autre en fonction de ce que vous faites : faible sécurité, sécurité moyenne ou haute sécurité.

Sécurité faible

Sécurité faible

Sécurité Moyenne

Sécurité Moyenne

Sécurité Élevé

Sécurité Élevé Les correctifs de sécurité des nouvelles versions du noyau Linux ont été rétroportés sur le Téléphone d’Armadillo. Ceux-ci incluent FORTIFY-SOURCE-STRING-STRING, HARDEN-BRANCH-PREDICTOR, INIT-ON-FREE-DEFAULT-ON, INIT-ON-ALLOC-DEFAULT-ON, INIT-STACK-ALL, BUG-ON-DATA-CORRUPTION et bien d’autres. L’entropie pour l’espace utilisateur du noyau ASLR a été augmentée pour atténuer les exploits de corruption de mémoire.

Le processus de construction d'Android a été renforcé, y compris des améliorations pour les sondes de pile, la vérification des limites, les pointeurs d'image et l'initialisation automatique des variables. La chaîne d'outils du compilateur et la libc ont été renforcées. L'implémentation de malloc a été remplacée par hardened_malloc, qui est encore optimisée pour améliorer la sécurité et augmenter l'espace de quarantaine. Les interactions entre utilisateurs ont été bloquées au niveau du framework, pour éviter les fuites.

Historiquement, la pile multimédia Android a été très vulnérable, donc Armadillo l'a renforcée pour résister aux attaques. Les codecs les plus anciens, les moins utilisés et les plus risqués ont été supprimés (tels que H263 et les codecs logiciels). «Scudo», qui est l'allocateur de mémoire renforcé pour les codecs Android, a été étendu et renforcé. Le mediadrmserver et le drmserver ont été supprimés. La récupération automatique des MMS est désactivée en permanence pour atténuer les attaques à distance.

Le multiplexage TLS empêche la fuite des protocoles des métadonnées et contourne les pare-feu. L'heure du réseau est synchronisée à l'aide de TLS, au lieu de NTP. La résolution de noms est effectuée à l'aide de DoT (DNS sur TLS), au lieu de texte en clair DNS. Les tickets de session TLS sont désactivés pour empêcher le suivi des connexions. Le navigateur n'est activé qu'en mode de faible sécurité. Grâce aux politiques de sécurité logicielle, vous pouvez désactiver des réseaux tels que Wi-Fi, cellulaire ou Bluetooth.

Partager votre connexion VPN avec des appareils connectés au point d'accès de votre Téléphone Armadillo, transformant votre Téléphone Armadillo en un VPN matériel.

Armadillo OS a amélioré le cryptage du stockage de Graphene OS en cryptant les métadonnées de chaque utilisateur séparément. Ainsi, même si la sécurité du matérielle de votre Armadillo est compromise, la révélation du mot de passe d'un utilisateur n'affectera pas la sécurité des métadonnées des autres utilisateurs.

Au premier démarrage, une quantité aléatoire de "faux utilisateurs" est générée avec une quantité aléatoire de données, pour empêcher les attaquants de détecter de vrais utilisateurs.

Les facteurs de travail de Scrypt KDF ont été renforcés (de 15:3:1 à 19:4:1) pour résister au forçage brutal. EN SAVOIR PLUS

Les composants logiciels dangereux ont été supprimés pour éviter les vulnérabilités. Cela inclut les logiciels de suivi utilisés par Google et des tiers. Les autorisations dangereuses (comme l'accès à Internet ou à la localisation) accordées aux applications Appareil photo et Contacts ont été supprimées. Des paramètres par défaut sûrs ont été définis, tels que la demande de mots de passe forts, le masquage du contenu des notifications et la désactivation de la biométrie. Si votre Téléphone Armadillo est effacé à distance, cela n'indiquera pas qu'il efface vos données. L'activation des options pour les développeurs a été désactivée. La possibilité de basculer entre les modes Wi-Fi, Bluetooth ou avion à partir d'un téléphone verrouillé a été désactivée.

Armadillo Phone utilise plusieurs couches de cryptage redondant pour protéger vos données. Les certificats TLS sont épinglés pour empêcher les attaques MitM. Les tickets de session TLS sont désactivés pour empêcher le suivi des connexions. Le multiplexage TLS évite les fuites de métadonnées de protocole et contourne les pare-feu.

Protocole: FBE multi-utilisateur contestable

Objectif: protéger les données stockées sur un Téléphone Armadillo.

Cryptage du contenu: AES-256-XTS

Cryptage des métadonnées: AES-256-XTS

KDF: Scrypt 19: 4: 1

Protocole : Android Verified Boot 2.0

Objectif: Protéger l'intégrité du système d'exploitation.

Clé: RSA-2048

Somme de contrôle: SHA-256

Protocole: SQLCipher

Objectif: protéger les notes utilisées par l'application Bloc-notes.

Cryptage du contenu: AES-256-CBC

KDF: Scrypt 13: 8: 1

HMAC: SHA-512

Protocole: 4G LTE

Objectif: Protéger la connexion entre un Téléphone Armadillo et la tour cellulaire.

Clé: SNOW-128

Cryptage du contenu: SNOW

Protocole: OpenVPN

Objectif: Protéger la connexion entre le réseau cellulaire et un serveur Armadillo.

Handshake: ECDHE

Clé: RSA-4096

Cryptage du contenu: AES-128-CBC

HMAC: SHA-256

Protocole: TLS 1.3

Objectif: Protéger la connexion entre un Téléphone Armadillo et un serveur Armadillo.

Handshake: ECDHE

Clé: RSA-4096

Cryptage du contenu: AES-256-GCM

HMAC: SHA-512

Protocole: OMEMO

Objectif: protéger les messages entre

Téléphones Armadillo.

Handshake: X3DH (Curve25519)

Authentification: ECC-256

Clé: ECC-256

Cryptage du contenu: AES-256-CBC

HMAC: SHA-256

Protocole: Preuve de mot de passe sans connaissance

Objectif: authentifier votre Téléphone Armadillo auprès d'un serveur Armadillo.

Jeton: JWT

KDF: Scrypt 15:10:1

Résumé: SHA-256

Au lieu de nous faire confiance pour héberger vos comptes, vous pouvez gérer votre propre serveur Armadillo. Votre serveur Armadillo peut héberger des communications sécurisées, de nouvelles applications à télécharger et une infrastructure Internet cryptée ( comme DNS et NTP ). Vous pouvez utiliser les Téléphones Armadillo sur votre propre réseau hors ligne.

POUR EN SAVOIR PLUS

Les Téléphones Armadillo connectent tous les protocoles (HTTP, XMPP, DNS, etc.) au serveur Armadillo sur le même port, avec le même domaine, et chiffrent toutes les connexions de manière identique. Pour un attaquant interceptant la connexion, tout ressemble à du trafic HTTPS chiffré. Cela évite les fuites de métadonnées de protocole, qui pourraient être utilisées pour identifier les utilisateurs avec des attaques de synchronisation. Il permet également aux connexions de contourner les pare-feu et d'atténuer la surveillance de masse.